كان صباحًا عاديًا، حين استيقظ محمود صبري على رسالةٍ صوتية من فتاة مجهولة تعده بـ"فرصة العمر": مشاهدة فيديوهات قصيرة على يوتيوب أو تيك توك مقابل دولارات قليلة، بدأ الأمر ببضع دولارات تصل إلى حسابه، ثم تحول الطلب إلى "تفعيل الحساب" أو "تأمين التحويلات"، ليُسرق كل ما يملك في النهاية.

"بدأ الوضع مريحًا ومربحًا.. 5 دولارات مقابل 10 فيديوهات يوميًا"، يقول محمود بصوتٍ مرتجف،: "لكنهم سرعان ما طلبوا بياناتي المصرفية تحت ذريعة المكافأة الشهرية، وبعد أيام، اختفت كل أموالى، والأكثر إيلامًا أن البنك أخبرني أن التحويلات تمت من حسابي الشخصي وبموافقتي" .

هذه ليست قصة خيالية، بل حدث بالفعل، وهو واقع يعيشه الآلاف يوميًا فى أنحاء العالم، في مصرمثلا، ومع بداية عام 2025، ظهرت منصة "FBC" التي جذبت آلاف الضحايا بوعود أرباح خيالية مقابل مهام بسيطة، لتنتهي اللعبة بسرقة مدخراتهم تحت غطاء التسويق الإلكتروني.

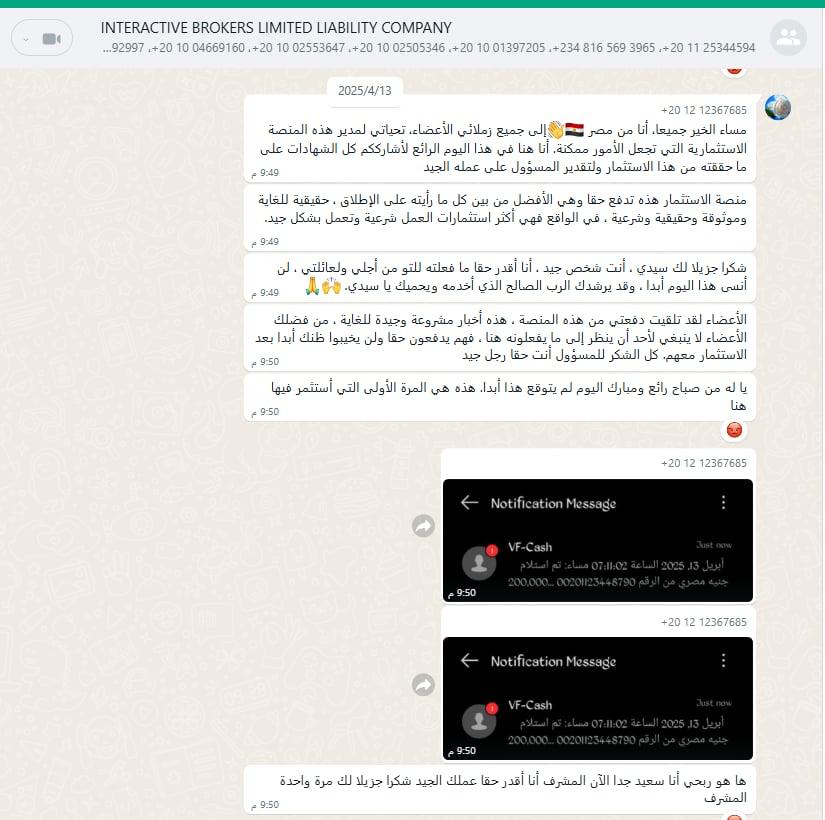

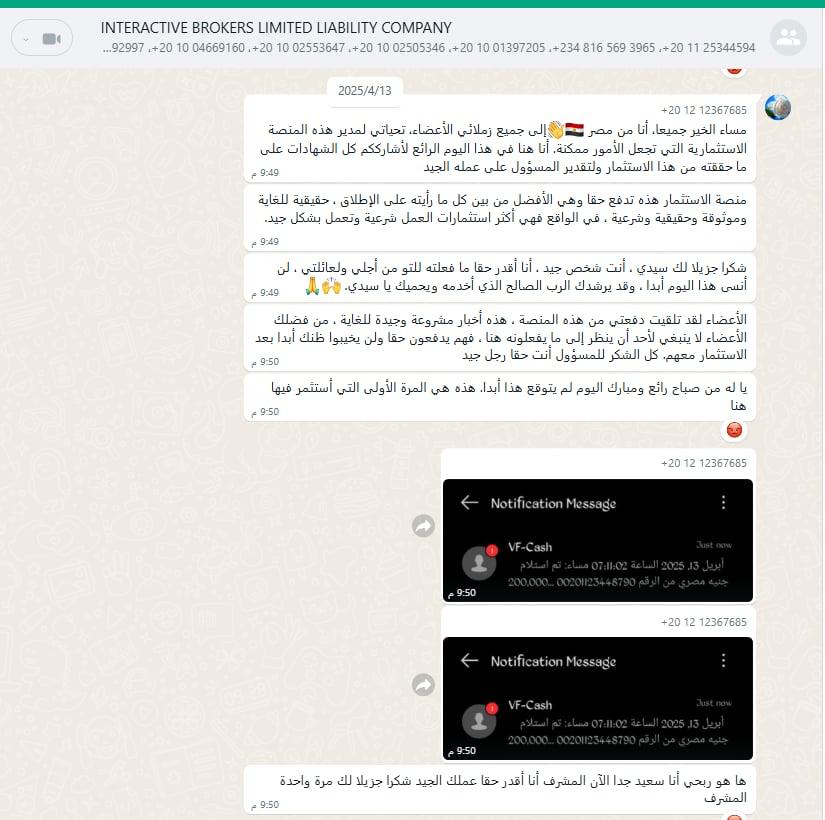

جانب من أحد محادثات النصب الالكترونى

جانب من أحد محادثات النصب الالكترونى

لتبدأ التساؤلات..كيف توصل المجرمون إلى بيانات الشخص من البداية وأرقام هواتف الضحايا

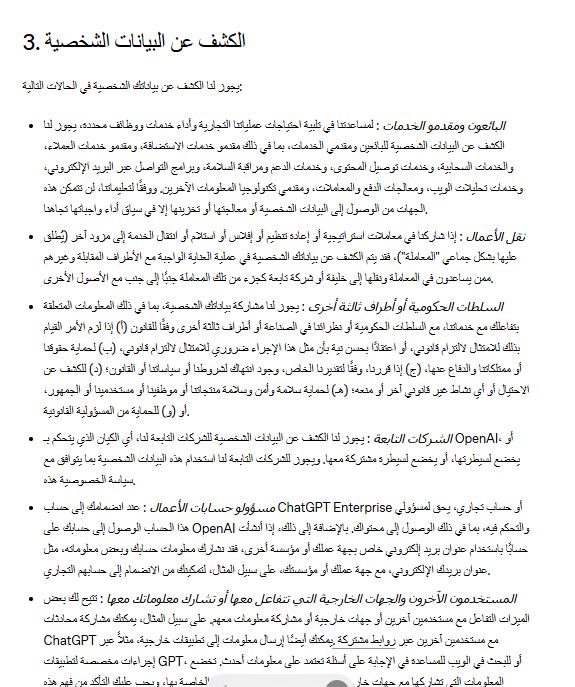

مع تزايد الاعتماد على الذكاء الاصطناعي، أصبحت هذه التقنية سلاحًا ذا حدين، فبينما تسهل حياتنا، تحولت إلى عينٍ لا ترمش، تراقب كل حركة، وتحلل كل سؤال، لتبيع بياناتنا لأطرافٍ مجهولة، وما إن تقرأ سياسة الخصوصية لبعض المنصات، مثل "ChatGPT"، حتى تكتشف أن بياناتك قد تنتقل إلى "بائعين وشركاء وخدمات حكومية وأطراف ثالثة" دون تحديد هوية هذا الطرف الثالث، بما يعنى أن بياناتك لن تبقى ضمن حدود منصة الذكاء الاصطناعي فحسب، بل ستنتقل إلى جهات غير معروفة.

سياسة chat gpt

من يكشف بيانات chatgpt

من يكشف بيانات chatgpt

ولم تتغافل الجهات الرقابية عن هذا الخطر، فقد دقت إيطاليا أجراس الخطر، و قامت هيئة حماية البيانات الإيطالية بحظر منصة "DeepSeek" الصينية، كما فتحت تحقيقًا مع "ChatGPT" حول كيفية تعاملها مع بيانات المستخدمين.

التقنيات الرئيسية التي تشكل مشهد التهديدات السيبرانية العالمية في جميع أنحاء العالم في عام 2025

عند سؤالهم عن التقنيات التي ستُشكل مشهد التهديدات السيبرانية العالمي في عام2025، أشار 67 % من المشاركين من قادة الأعمال والتكنولوجيا حول العالم إلى الذكاء الاصطناعي التوليدي (GenAI) بالإضافة إلى ذلك، ذكر ثلثا المشاركين تقنية الحوسبة السحابية ، وفقًا لموقع statista .

كما كشفت أحدث توقعات شركة جارتنر أن أكثر من 40% من حوادث خرق البيانات ستكون ناتجة عن سوء الاستخدام الذكاء الاصطناعي التوليدي بحلول عام 2027.

كيف تعمل الهجمات التي يتم إنشاؤها بواسطة الذكاء الاصطناعي؟

تستخدم الهجمات القائمة على الذكاء الاصطناعي خوارزميات التعلم الآلي، ومعالجة اللغة الطبيعية، وتقنيات الذكاء الاصطناعي الأخرى لزيادة فعاليتها، و تبدأ العملية بجمع كميات هائلة من البيانات من مصادر متنوعة، مثل النشاط الإلكتروني، ومواقع الشركات، وملفات تعريف مواقع التواصل الاجتماعي، والتي يمكن لأنظمة الذكاء الاصطناعي تحليلها بسرعة، ومن خلال معالجة هذه البيانات، يمكن للذكاء الاصطناعي تحديد نقاط الضعف والثغرات والأنماط في البنية التحتية الأمنية للمؤسسة.

بمجرد جمع البيانات، يمكن للذكاء الاصطناعي التلاعب بالمحتوى المرئي أو الصوتي، مُنشئًا تزييفات عميقة تنتحل شخصيات موثوقة، مثل مديري الشركات أو المسؤولين الحكوميين.

احصائيات وأرقام عن خطر الذكاء الاصطناعى

احصائيات وأرقام عن خطر الذكاء الاصطناعى

هجمات الكترونية مدعومة بالذكاء الاصطناعي

أكد المهندس إسلام غانم، استشاري تكنولوجيا المعلومات والتحول الرقمي، أن طرق استغلال الذكاء الاصطناعى للهجمات السيبرانية تتمثل فى عدة طرق أهمها والأشهر هى هجمات الهندسة الاجتماعية المدعومة بالذكاء الاصطناعي ، والتى يتم فيها دراسة سلوك الضحية، والتحايل عليه بإرسال روابط تتناسب مع طبيعة شخصيته يستطيع من خلالها الاحتيال عليه ومن بين ذلك:

1- تقنية التزييف العميق في الهندسة الاجتماعية

لن ينسى العالم، الحادث الشهير الذى وقعت فيه شركة طاقة بريطانية ضحيةً لهجومٍ بتقنية التزييف العميق، حيث استخدم المهاجمون تسجيلاتٍ صوتية مولدة بالذكاء الاصطناعي لانتحال شخصية الرئيس التنفيذي للشركة، ونجحوا في إقناع أحد الموظفين بتحويل ٢٢٠ ألف يورو إلى حسابٍ احتيالي

2- ملفات GPT الضارة وإنشاء المحتوى التلقائي

يمكن لمجرمي الإنترنت استخدام نماذج لغات الذكاء الاصطناعي، مثل GPT ، لتوليد محتوى ضار على نطاق واسع، حيث تمكن هذه الأدوات من إنشاء مقالات إخبارية مضللة ومقنعة، ومواقع ويب احتيالية، ورسائل بريد إلكتروني تصيدية، مما يصعب على الأفراد والمؤسسات التمييز بين المحتوى الشرعي والضار، و تمكن أتمتة توليد المحتوى المهاجمين من استهداف فئات سكانية محددة ونشر معلومات مُضلِّلة أو الإضرار بسمعة المؤسسات بسرعة غير مسبوقة.

3- هجمات التصيد الاحتيالي المدعومة بالذكاء الاصطناعي

تستغل حملات التصيد الاحتيالي المدعومة بالذكاء الاصطناعي أساليب الهندسة الاجتماعية، مما يجعلها تبدو أكثر مصداقية، من خلال تحليل حسابات مواقع التواصل الاجتماعي، يستطيع المهاجمون جمع معلومات حول اهتمامات الشخص المستهدف وعلاقاته وأنشطته الأخيرة، مما يسمح لهم بصياغة رسائل مقنعة لهم.

4- هجمات برامج الفدية

من خلال تحليل بيانات الهجمات السابقة، يستطيع الذكاء الاصطناعي تحديد المؤسسات الأكثر عرضة لدفع الفدية، مما يسمح للمهاجمين بتحديد أولويات جهودهم بفعالية.

وفي عام ٢٠٢٣، استهدف هجوم فدية خطير مؤسسة رعاية صحية، مما أدى إلى تشفير بيانات مرضى بالغة الأهمية.

5- تجاوز المصادقة وكسر كلمات المرور

يمكن لخوارزميات التعلم الآلي المساعدة في التنبؤ بكلمات المرور أو تحليل أنماطها، مما يزيد من فعالية هجمات القوة الغاشمة

6- التجسس وجمع المعلومات الآلي: يمكن استخدام الذكاء الاصطناعي لأتمتة مراحل الاستطلاع وجمع المعلومات الاستخباراتية عن الأهداف، وتحليل كميات كبيرة من البيانات لتحديد معلومات قيمة أو نقاط ضعف محتملة

الذكاء الاصطناعى في زمن الحرب السيبرانية

الذكاء الاصطناعى في زمن الحرب السيبرانية

كيفية الحفاظ على أمان بياناتك

أشار الدكتور محمد فريد مدرس العلوم السياسية والدراسات الاستراتيجية والمتخصص في مكافحة الإرهاب والتطرف والامن السيبرانى، إلى أن من المهم اتباع بعض النصائح لضمان الحفاظ على أمان بياناتك، أهمها التقليل من مشاركة بياناتك الشخصية والاكتفاء بالمعلومات الضرورية لاستخدام الخدمة، مع تجنب ربط الحسابات الحساسة بهذه المنصات، وتفعيل المصادقة الثنائية التى تضيف طبقة حماية إضافية ضد محاولات الاختراق، وتؤمن حماية حتى في حال سرقة كلمة المرور.

كما أشار إلى ضرورة الحذر من الروابط المشبوهة، ومتابعة التحديثات الأمنية، وقراءة سياسات الخصوصية بعناية لفهم كيفية تعامل المنصة مع بياناتك، والتحقق من أن المنصة تتبع معايير تشفير قوية لحماية معلوماتك، وتثبيت برامج مكافحة الفيروسات المحدثة على جميع الأجهزة التي تستخدمها للوصول إلى منصات الذكاء الاصطناعي.

كيف تحمى نفسك من الهجمات السيبرانية

كيف تحمى نفسك من الهجمات السيبرانية

موقف مصر من الأمن السيبرانى

تحتل مصر موقعًا استراتيجيًا كنقطة التقاء بين أفريقيا وآسيا وأوروبا، مما يجعلها هدفًا جذابًا للمجرمين الإلكترونيين، وفقًا لتقرير صادر عن شركة Positive Technologies في فبراير 2025، فإن معظم الهجمات السيبرانية في مصر خلال عام 2024 استهدفت أنظمة الكمبيوتر والأجهزة المحمولة والأفراد من خلال تكتيكات الهندسة الاجتماعية.

وقد شهدت مصر تطورًا ملحوظًا في بنيتها التحتية الرقمية، حيث وصل عدد مستخدمي الإنترنت في مصر 96.3 مليون فرد في بداية عام 2025، في حين بلغ عدد مستخدمي وسائل التواصل الاجتماعي في مصر 50.7 مليون شخص في يناير 2025، وهو ما يعادل 43.1% من إجمالي السكان.

حالة مصر الرقمية

حالة مصر الرقمية

وعلى الرغم من أن مصر تحتل مرتبة عالية في مؤشر الأمن السيبراني العالمي، حيث تم تصنيفها في الفئة الأولى في سبتمبر 2024 وكانت من بين 12 دولة فقط نجحت في تحقيق 100 نقطة من إجمالي نقاط المؤشر، إلا أن التوسع السريع في البيئة الرقمية والعدد المتزايد من مستخدمي الإنترنت والعلاقات الجيوسياسية لمصر جعلتها هدفًا جذابًا للمجرمين الإلكترونيين ومجموعات القرصنة والمجموعات المتقدمة المستمرة في التهديد .

ولذلك، من المتوقع أن يحقق سوق الحلول السيبرانية في مصر إيرادات بقيمة 100.44 مليون دولار أمريكي بحلول عام 2025.

فيسبوك

فيسبوك

واتساب

واتساب